Podczas pracy w sieci lokalnej występuje konieczność ochrony informacji nie tylko od szpiegostwa gospodarczego, ..

Czytaj więcej

Przeglądarkę „Internet Explorer” do tej pory jest jednym z najbardziej popularnych wśród ..

Czytaj więcej

Podczas tworzenia własnych klipów wideo często trzeba łączyć w jedną całość kilka fragmentów. ..

Czytaj więcej

Odzyskiwanie uszkodzonych plików systemowych systemu operacyjnego Microsoft Windows może być wykonane ..

Czytaj więcej

Proces konfigurowania udostępniania połączenia dwóch komputerów – surowa procedura. Czasu ..

Czytaj więcej

Jeśli chcesz, aby twój komputer został skonfigurowany do swoich potrzeb we wszystkich szczegółach ..

Czytaj więcej

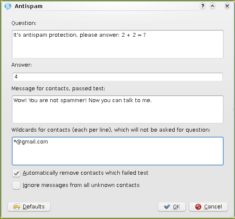

Plugin – jest to samodzielny program, będący uzupełnieniem programu i pozwala poszerzyć możliwości ..

Czytaj więcej

W rzeczywistości sejf jest bardzo poważną przeszkodą na drodze złodziei – otworzyć go bardzo ..

Czytaj więcej

ICQ to proste w obsłudze i szybkie narzędzie do komunikacji. Jednak może wyjść i tak, że парольное ..

Czytaj więcej

Parafrazując słynne zdanie, można powiedzieć, że umiejętność szybkiego pisania na komputerze ..

Czytaj więcej